12 Nov. Troubleshooting Bitlocker on Server 2019 Core

Update: 08.01.2020

Heute haben wir von Microsoft ein kurzes Update mit einem einfacheren Workaround erhalten. Das Problem ist leider immer noch nicht final gelöst.

Der einfache Workaround ist wie folgt:

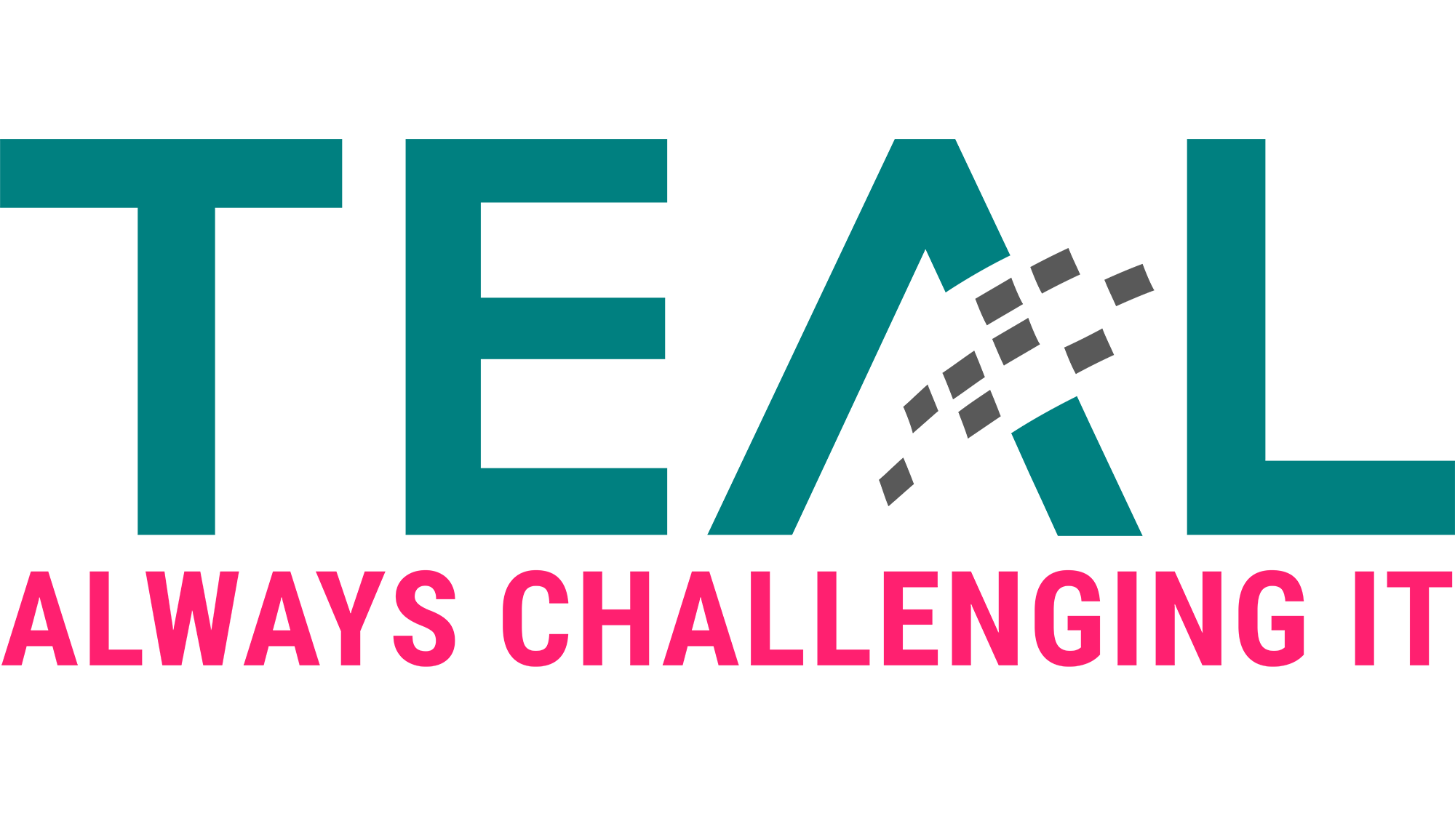

Bitlocker kann aktiviert werden, ohne die Features on Demand Pakete zu de-installieren, indem man nachfolgende Group Policy wie in dem Screenshot konfiguriert:

Microsoft hat uns erklärt, dass sich dadurch der Pfad zum ausgeführten Code ändert und deshalb der Fehler nicht mehr auftritt. Dabei ist es egal welcher Verschlüsselungsalgorithmus ausgewählt wird.

Ursprünglicher Artikel vom 12.11.2019

In einem unserer SAE-Projekte haben wir mal wieder ein interessantes Problem entdeckt. Dieses Mal geht es um einen Bug im Zusammenspiel von Windows Server 2019 CORE, Bitlocker und dem App Compatibility Feature von Microsoft.

Problemstellung

In unserer SAE-Architektur haben wir auf den Einsatz von Server 2019 Core Edition gesetzt. Um dennoch einige grafische Konsolen zu öffnen, setzen wir das Server Core App Compatibility Feature on Demand ein. Dies ermöglicht es, z.B. Tools wie die MMC Konsole, den Eventviewer, PowerShell ISE und einige weitere auf einem CORE System zu verwenden.

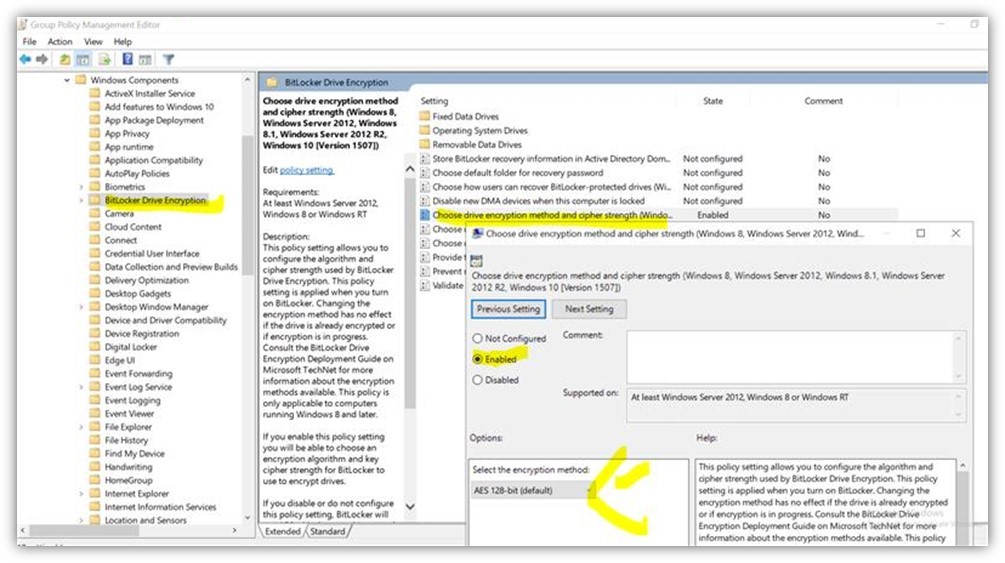

Des Weiteren möchten wir unsere Laufwerke mit Bitlocker verschlüsseln. Normalerweise ein einfaches Vorhaben. Allerdings bei der Verwendung des PowerShell Befehls, bekamen wir allerdings folgende Fehlermeldung angezeigt:

Nach einem Reboot erhielten wir die folgende Fehlermeldung:

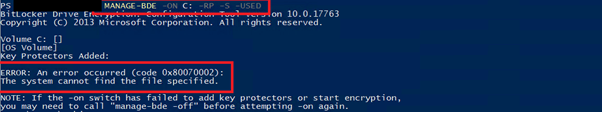

Auch mit dem Befehl „manage-bde -on C: -RP -S -USED“ hatten wir leider keinen Erfolg:

Lösung

Eine finale Lösung ist derzeit noch nicht verfügbar. Der Fehler ist aber an das Microsoft Engineering Team eskaliert worden. Microsoft arbeitet derzeit an einer Lösung und wird vermutlich ein entsprechendes Update veröffentlichen.

Um dennoch in unserem Projekt weiter zu kommen, haben wir folgenden Workaround erarbeitet:

1. Deinstallation des App Compatibility Features:

Remove-WindowsCapability -online -Name ServerCore.AppCompatibility~~~~0.0.1.0

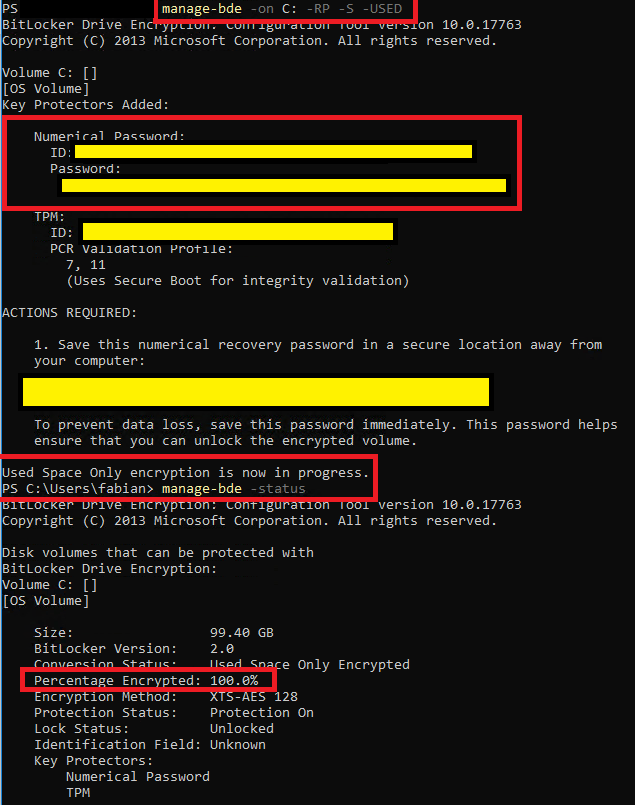

2. Bitlocker-Verschlüsselung aller Laufwerke. Hier exemplarisch ein Screenshot von der Systempartition:

3.Erneute Installation des App Compatibility Features:

Add-WindowsCapability -online -Name ServerCore.AppCompatibility~~~~0.0.1.0

Hört sich erst einmal nach einem sehr einfachen Workaround an. Da wir aber einiges an Aufwand investiert haben (TPM Reset, Reparaturinstallation usw.), um den Fehler zu identifizieren, möchten wir euch diesen Workaround nicht vorenthalten.

Bildquelle: freepik.com

LATEST POSTS

-

„Logging in statt Breaking in“: Warum deine Identitäten das größte Sicherheitsrisiko sind

Angreifer brechen nicht mehr „einfach nur“ ein, sie LOGGEN sich ein. Wenn du 2026 noch auf klassische Abwehr setzt, hast du den Kampf um deine Daten unserer Meinung nach vermutlich schon verloren....

01 April, 2026 -

BSI-Update: Grundschutz++ wird 2028 Pflicht – Warum du jetzt schon handeln solltest

Das Warten hat ein Ende: Das BSI hat den ersten Leitfaden für den Grundschutz++ veröffentlicht. Was auf den ersten Blick nach bürokratischem Mehraufwand aussieht, ist in Wahrheit der neue „Stand der Technik“ für NIS2. ...

29 April, 2026 -

Bye-bye RC4: Dein Guide für die Kerberos-Umstellung im April 2026

Die Uhr tickt für einen der langlebigsten (und unsichersten) Cipher in unseren Netzwerken. Microsoft macht ernst und forciert die Abschaltung der RC4-Verschlüsselung im Kerberos Protokoll....

29 Januar, 2026